Android Güvenlik Dosyaları: Teknik Servis Uzmanları İçin Kapsamlı Rehber 2026

İçindekiler

- 1. Android Güvenlik Dosyalarına Giriş

- 2. Android Güvenlik Dosyalarının Önemi

- 3. MediaTek Platformu Güvenlik Dosyaları

- 4. SPD (Spreadtrum/Unisoc) Platformu Güvenlik Dosyaları

- 5. Qualcomm Platformu Güvenlik Dosyaları

- 6. Samsung Platformu Güvenlik Dosyaları

- 7. Kirin (Huawei/HiSilicon) Platformu Güvenlik Dosyaları

- 8. OPPO Özel Güvenlik Dosyaları

- 9. Platformlar Arası Karşılaştırma

- 10. Teknik Servis Uygulamaları ve Çözümler

- 11. Sonuç ve Öneriler

1. Android Güvenlik Dosyalarına Giriş

Android güvenlik dosyaları, modern akıllı telefonların temel yapı taşlarını oluşturan ve cihazın kimlik doğrulama, şifreleme, ağ bağlantıları ve sistem bütünlüğü gibi kritik fonksiyonlarını yöneten özel bölümlerdir. Bu dosyalar, teknik servis uzmanları için hem büyük önem taşır hem de doğru müdahale gerektirir. Android güvenlik dosyaları, her üretici ve işlemci platformu için farklı isimlerde ve yapılarda bulunur. Bu makalede, MediaTek, Qualcomm, Samsung, SPD, Kirin ve OPPO platformlarındaki güvenlik dosyalarını detaylı bir şekilde inceleyeceğiz.

Android güvenlik dosyaları genellikle cihazın fabrika ayarlarında saklanan ve kullanıcı tarafından doğrudan erişilemeyen bölümlerde bulunur. Bu bölümler, IMEI numarası, seri numarası, WiFi MAC adresi, Bluetooth adresi ve çeşitli şifreleme anahtarlarını içerir. Teknik servis operasyonları sırasında bu dosyaların yedeklenmesi, geri yüklenmesi veya onarılması gerekebilir. Android güvenlik dosyaları hakkında doğru bilgi sahibi olmak, başarılı bir tamir süreci için elzemdir.

2. Android Güvenlik Dosyalarının Önemi

Android güvenlik dosyaları, cihazın güvenlik altyapısının temelini oluşturur. Bu dosyalar olmadan veya bozulduğunda cihaz, ağ operatörleri tarafından tanınmayabilir, WiFi bağlantısı kuramayabilir veya çeşitli güvenlik hataları alabilir. Özellikle IMEI onarımı, seri numarası düzeltme veya cihazın yazılımsal olarak yeniden yapılandırılması gerektiğinde, bu dosyaların bilinmesi ve doğru şekilde yönetilmesi şarttır.

Teknik servis uzmanları için Android güvenlik dosyalarının önemi şu noktalarda kendini gösterir:

- IMEI Onarımı: Bozulan veya silinen IMEI numarasının geri yüklenmesi

- Ağ Bağlantısı Sorunları: Baseband ve modem yapılandırmalarının düzeltilmesi

- Güvenlik Sertifikaları: Cihazın orijinallik ve güvenlik sertifikalarının yönetimi

- Yazılım Güncellemeleri: OTA güncellemelerinin düzgün çalışması için gerekli dosyaların korunması

- Cihaz Kimliği: Seri numarası, MAC adresleri ve diğer benzersiz tanımlayıcıların yönetimi

Android güvenlik dosyaları, cihazın “dijital parmak izi” olarak düşünülebilir. Bu dosyaların her biri, cihazın belirli bir güvenlik fonksiyonunu yerine getirmesini sağlar ve birbirleriyle sıkı bir entegrasyon içinde çalışır.

3. MediaTek Platformu Güvenlik Dosyaları

MediaTek (MTK), dünya genelinde en yaygın kullanılan mobil işlemci platformlarından biridir. Özellikle orta segment ve giriş seviyesi cihazlarda tercih edilen MediaTek işlemciler, kendine özgü güvenlik dosyası yapısına sahiptir. Android güvenlik dosyaları MediaTek platformunda NVRAM, NVDATA, NVCFG, Protect1, Protect2 ve Preloader gibi temel bölümlerden oluşur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| NVRAM | Non-Volatile Random Access Memory bölümü | IMEI, WiFi MAC, Bluetooth adresi ve kalibrasyon verilerini saklar | Yüksek – IMEI onarımı için kritik |

| NVDATA | NVRAM veri bölümü | Kullanıcı yapılandırmaları ve ağ ayarlarını içerir | Orta – Yazılım sonrası geri yükleme |

| NVCFG | NVRAM yapılandırma bölümü | NVRAM yapılandırma parametrelerini saklar | Orta – Yapılandırma hatalarında kullanılır |

| Protect1 | Koruma bölümü 1 | Güvenlik anahtarları ve koruma verilerini içerir | Yüksek – Güvenlik ihlallerinde |

| Protect2 | Koruma bölümü 2 | Ek güvenlik katmanı ve yedekleme verileri | Yüksek – Çift katmanlı koruma |

| Preloader | Ön yükleyici bölümü | Cihazın başlatılması ve flaş işlemleri için gerekli | Kritik – Boot sorunlarında |

MediaTek platformunda Android güvenlik dosyaları, SP Flash Tool gibi özel yazılımlar aracılığıyla yönetilir. NVRAM bölümü, cihazın kimlik bilgilerinin saklandığı en kritik bölümdür ve bu bölümün hasar görmesi durumunda cihazın ağ bağlantısı tamamen kesilebilir. Teknik servis uzmanlarının, MediaTek cihazlarda işlem yapmadan önce mutlaka NVRAM yedeği alması önerilir.

MediaTek tabanlı Samsung cihazlarda da benzer yapılar görülür. Bu cihazlarda NVRAM, NVDATA, Protect1 ve Protect2 bölümlerinin yanı sıra EFS ve SEC_EFS bölümleri de bulunur. Android güvenlik dosyaları MediaTek platformunda, cihazın fabrika çıkışındaki tüm kimlik bilgilerini korumak üzere tasarlanmıştır.

4. SPD (Spreadtrum/Unisoc) Platformu Güvenlik Dosyaları

SPD (Spreadtrum/Unisoc) platformu, özellikle bütçe dostu cihazlarda ve bazı Samsung modellerinde kullanılan bir işlemci mimarisidir. Android güvenlik dosyaları SPD platformunda, MediaTek ve Qualcomm’a göre farklı bir yapıya sahiptir. SPD cihazlarda güvenlik dosyaları genellikle L_fixnv, L_runtimenv, ProdNV, Persist ve MiscData gibi bölümlerden oluşur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| L_fixnv_1 / L_fixnv_2 | Sabit NV (Non-Volatile) bölümleri | IMEI ve kalibrasyon verilerinin saklandığı sabit bölümler | Kritik – IMEI onarımı için temel |

| L_runtimenv_1 / L_runtimenv_2 | Çalışma zamanı NV bölümleri | Geçici yapılandırma ve çalışma zamanı verileri | Orta – Yazılım sonrası ayarlar |

| ProdNV | Üretim NV bölümü | Fabrika üretim ayarları ve test verileri | Orta – Üretim bilgileri |

| L_deltaNv | Delta NV bölümü | Yapılandırma değişiklikleri ve güncellemeler | Düşük – Sistem güncellemeleri |

| Persist | Kalıcı veri bölümü | Kalıcı sistem verileri ve yapılandırmalar | Orta – Kalıcı ayarların korunması |

| MiscData | Çeşitli veri bölümü | Seri numarası ve çeşitli sistem verileri | Orta – Seri numarası yönetimi |

SPD platformunda Android güvenlik dosyaları, Research Download Tool veya SPD Upgrade Tool gibi yazılımlar ile yönetilir. L_fixnv bölümleri, cihazın IMEI ve temel kimlik bilgilerini sakladığı için en kritik bölümlerdir. Bu bölümlerin hasar görmesi durumunda cihazın ağ kaydının yapılması mümkün olmayabilir.

Samsung’un SPD tabanlı bazı modellerinde, bu dosyaların yanı sıra EFS ve Vendor EFS bölümleri de bulunur. Android güvenlik dosyaları SPD platformunda, cihazın düşük maliyetli olmasına rağmen güvenlik standartlarını koruması için optimize edilmiştir. Teknik servis uzmanlarının SPD cihazlarda işlem yaparken, L_fixnv bölümlerinin mutlaka yedeklenmesi gerekmektedir.

5. Qualcomm Platformu Güvenlik Dosyaları

Qualcomm, Android ekosisteminin en güçlü ve yaygın işlemci platformlarından biridir. Özellikle üst segment cihazlarda tercih edilen Qualcomm işlemciler, gelişmiş güvenlik yapısıyla öne çıkar. Android güvenlik dosyaları Qualcomm platformunda ModemSt1, ModemSt2, FSG, FSC, DevInfo, Persist, Config ve DevCfg gibi bölümlerden oluşur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| ModemSt1 | Modem depolama bölümü 1 | Modem yapılandırması ve ağ ayarlarının birincil saklama alanı | Kritik – Ağ bağlantısı için zorunlu |

| ModemSt2 | Modem depolama bölümü 2 | Modem yapılandırmasının yedek bölümü | Kritik – Yedekleme ve kurtarma |

| FSG | Factory Storage Group | Fabrika ayarları ve kalibrasyon verileri | Yüksek – Fabrika ayarlarının korunması |

| FSC | Factory Storage Configuration | Fabrika depolama yapılandırması | Yüksek – Yapılandırma yönetimi |

| DevInfo | Cihaz bilgisi bölümü | Cihaz kimliği, seri numarası ve üretim bilgileri | Yüksek – Cihaz kimlik doğrulama |

| Persist | Kalıcı veri bölümü | Kalıcı sistem verileri ve sensör kalibrasyonları | Orta – Sensör ve donanım ayarları |

| Config | Yapılandırma bölümü | Sistem yapılandırma parametreleri | Orta – Sistem ayarları |

| DevCfg | Cihaz yapılandırma bölümü | Cihaz özel yapılandırmaları | Orta – Özel ayarların yönetimi |

| MDM1m9kefs1/2/3 | MDM modem dosya sistemi bölümleri | Modem dosya sistemi ve ek yapılandırmalar | Yüksek – Eski modellerde kritik |

Qualcomm platformunda Android güvenlik dosyaları, QPST (Qualcomm Product Support Tools), QFIL (Qualcomm Flash Image Loader) veya MiFlash gibi araçlarla yönetilir. ModemSt1 ve ModemSt2 bölümleri, cihazın baseband ve modem fonksiyonlarının çalışması için hayati öneme sahiptir. Bu bölümlerin hasar görmesi durumunda cihazda “Bilinmeyen Baseband” veya “IMEI Null” hataları ortaya çıkar.

Qualcomm tabanlı Xiaomi cihazlarda, MDM1m9kefs bölümleri özellikle önemlidir. Bu bölümler, cihazın modem dosya sistemi yapılandırmasını içerir ve IMEI onarımı sırasında dikkatli bir şekilde yönetilmelidir. Android güvenlik dosyaları Qualcomm platformunda, cihazın yüksek performanslı ve güvenli çalışması için optimize edilmiş karmaşık bir yapıya sahiptir.

6. Samsung Platformu Güvenlik Dosyaları

Samsung, kendi Exynos işlemcilerinin yanı sıra Qualcomm ve MediaTek platformlarını da kullanan dünyanın en büyük akıllı telefon üreticisidir. Samsung cihazlarda Android güvenlik dosyaları, kullanılan işlemci platformuna göre değişiklik gösterir. Ancak genel olarak EFS, CPEfs, Sec_Efs ve MkEfs gibi bölümler Samsung’un güvenlik yapısının temelini oluşturur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| EFS | Encrypted File System | IMEI, seri numarası ve ağ anahtarlarının şifreli saklandığı bölüm | Kritik – Tüm kimlik bilgileri burada |

| CPEfs | CP (Communication Processor) EFS | İletişim işlemcisi için şifreli dosya sistemi | Yüksek – Modem ve iletişim ayarları |

| Sec_Efs | Güvenlik EFS bölümü | Seri numarası ve güvenlik sertifikalarının saklandığı bölüm | Kritik – Seri numarası ve sertifikalar |

| MkEfs | Make EFS bölümü | EFS bölümünün oluşturulması ve yönetimi için gerekli | Yüksek – EFS kurtarma işlemleri |

| Any *Efs file | EFS ile başlayan tüm dosyalar | Çeşitli EFS varyantları ve yedeklemeler | Orta – Yedekleme ve varyant yönetimi |

Samsung cihazlarda EFS bölümü, Android güvenlik dosyaları içinde en kritik yere sahiptir. Bu bölüm, cihazın tüm kimlik bilgilerini ve şifreleme anahtarlarını içerir. EFS bölümünün hasar görmesi durumunda cihazda “IMEI Invalid” veya “Network Not Registered” hataları oluşur. Samsung cihazlarda EFS yedeği almak, teknik servis operasyonlarının en önemli adımlarından biridir.

Samsung’un eski modellerinde M9KEFS1, M9KEFS2 ve M9KEFS3 gibi ek bölümler de bulunur. Android güvenlik dosyaları Samsung platformunda, cihazın hem Exynos hem de Qualcomm/MTK varyantlarında farklı yapılar gösterebilir. Teknik servis uzmanlarının, Samsung cihazlarda işlem yapmadan önce cihazın işlemci platformunu doğru tespit etmesi ve buna göre güvenlik dosyalarını yönetmesi gerekmektedir.

7. Kirin (Huawei/HiSilicon) Platformu Güvenlik Dosyaları

Kirin işlemciler, Huawei ve Honor cihazlarda kullanılan HiSilicon tarafından geliştirilen özel bir işlemci mimarisidir. Android güvenlik dosyaları Kirin platformunda, diğer platformlara göre daha kapalı ve özel bir yapıya sahiptir. Bu platformda NVME, OemInfo, SecurityStorage, Modem Image, ModemLog ve ModemNVM gibi bölümler bulunur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| NVME | Non-Volatile Memory Express bölümü | Huawei cihazlarda IMEI ve temel kimlik bilgilerini saklar | Kritik – IMEI ve kimlik yönetimi |

| OemInfo | OEM bilgi bölümü | Üretici bilgileri, model kodu ve bölge ayarları | Yüksek – Bölge kilidi ve model bilgisi |

| SecurityStorage | Güvenlik depolama bölümü | Şifreleme anahtarları ve güvenlik verileri | Kritik – Şifreleme ve güvenlik |

| Modem Image | Modem görüntü bölümü | Modem firmware ve yapılandırması | Yüksek – Modem fonksiyonları |

| ModemLog | Modem kayıt bölümü | Modem aktivite kayıtları ve hata günlükleri | Düşük – Tanı ve hata ayıklama |

| Any ModemNVM* | Modem NVM dosyaları | Modem Non-Volatile Memory yapılandırmaları | Yüksek – Modem ayarlarının yönetimi |

Kirin platformunda Android güvenlik dosyaları, Huawei’nin kendi geliştirdiği araçlar ve yöntemlerle yönetilir. Bu platform, diğerlerine göre daha kapalı bir ekosisteme sahip olduğu için teknik servis işlemleri daha karmaşık olabilir. NVME bölümü, cihazın IMEI ve temel kimlik bilgilerini sakladığı için en kritik bölümdür.

Huawei Mate 40 Pro gibi Kirin 9000 işlemcili cihazlarda, OEM INFO, NVME, MODEM SECURE, CERTIFICATION, MODEMNVM_FACTORY, MODEMNVM_BACKUP ve MODEMNVM_IMG gibi ek bölümler bulunur. Android güvenlik dosyaları Kirin platformunda, cihazın yüksek güvenlik standartlarını koruması için çok katmanlı bir yapıya sahiptir. Teknik servis uzmanlarının, Kirin cihazlarda işlem yaparken Huawei’nin özel araçlarını ve yöntemlerini bilmesi gerekmektedir.

8. OPPO Özel Güvenlik Dosyaları

OPPO, kendi özel güvenlik dosyası yapısına sahip olan bir üreticidir. Özellikle Qualcomm tabanlı UFS depolama kullanan OPPO cihazlarda, Android güvenlik dosyaları diğer platformlardan farklı bölümler içerir. OPPO cihazlarda oppostanvbk, oppodycnvbk, opporeserve1/2/3 ve Oppo_Custom gibi özel bölümler bulunur.

| Dosya Adı | Teknik Açıklama | Fonksiyonu | Servis Önemi |

|---|---|---|---|

| oppostanvbk | OPPO statik NV yedekleme | OPPO cihazlarda statik IMEI ve kimlik bilgileri | Kritik – OPPO IMEI yönetimi |

| oppodycnvbk | OPPO dinamik NV yedekleme | Dinamik yapılandırma ve ağ ayarları | Yüksek – Ağ yapılandırması |

| opporeserve1/2/3 | OPPO rezerv bölümleri | Sistem rezerv alanları ve yedekleme verileri | Orta – Sistem yedekleme |

| Oppo_Custom | OPPO özel bölümü | Üretici özel ayarları ve yapılandırmalar | Orta – Özel fonksiyonlar |

OPPO cihazlarda Android güvenlik dosyaları, MSM Download Tool veya OPPO’nun özel servis araçları ile yönetilir. OPPO cihazlarda ayrıca Qualcomm platformunun standart ModemSt1, ModemSt2, FSG ve FSC bölümleri de bulunur. OPPO’nun özel bölümleri, cihazın markaya özgü güvenlik ve yapılandırma ayarlarını içerir.

OPPO MTK tabanlı cihazlarda ise NVRAM, NVDATA, Protect1, Protect2, OPPO RESERVE 1/2/3 ve OPPO_CUSTOM bölümleri bulunur. Android güvenlik dosyaları OPPO platformunda, cihazın marka kimliğini ve özel fonksiyonlarını korumak üzere tasarlanmıştır. Teknik servis uzmanlarının, OPPO cihazlarda işlem yaparken bu özel bölümlerin varlığını bilmesi ve gerekli yedeklemeleri yapması önemlidir.

9. Platformlar Arası Karşılaştırma

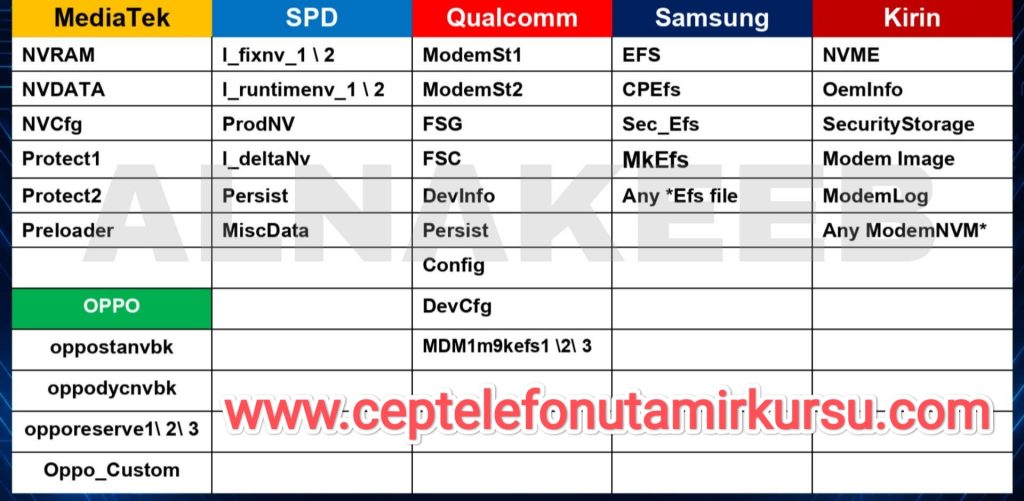

Android güvenlik dosyaları farklı platformlarda farklı isimlerde ve yapılarda bulunsa da, temel fonksiyonları benzerdir. Tüm platformlarda IMEI saklama, modem yapılandırması, güvenlik anahtarları ve cihaz kimliği yönetimi gibi ortak görevler bulunur. Aşağıdaki tablo, platformlar arasındaki benzerlikleri ve farklılıkları göstermektedir.

| Fonksiyon | MediaTek | SPD | Qualcomm | Samsung | Kirin | OPPO |

|---|---|---|---|---|---|---|

| IMEI Saklama | NVRAM | L_fixnv_1/2 | ModemSt1/2 | EFS | NVME | oppostanvbk |

| Modem Yapılandırma | NVDATA | L_runtimenv_1/2 | FSG/FSC | CPEfs | Modem Image | ModemSt1/2 |

| Güvenlik Anahtarları | Protect1/2 | ProdNV | DevInfo | Sec_Efs | SecurityStorage | oppodycnvbk |

| Seri Numarası | NVRAM | MiscData | DevInfo | Sec_Efs | OemInfo | oppostanvbk |

| Kalıcı Veriler | Preloader | Persist | Persist | MkEfs | ModemNVM* | opporeserve1/2/3 |

Bu karşılaştırma, Android güvenlik dosyalarının platformlar arasındaki benzerliklerini ortaya koymaktadır. Her platform kendi terminolojisini kullanmakla birlikte, temel güvenlik fonksiyonları ortaktır. Teknik servis uzmanlarının, bu benzerlikleri anlaması, farklı platformlarda çalışırken adaptasyonu kolaylaştırır.

10. Teknik Servis Uygulamaları ve Çözümler

Android güvenlik dosyaları ile ilgili teknik servis uygulamaları, cihazın durumuna ve sorunun niteliğine göre değişiklik gösterir. En yaygın senaryolar ve çözümler şunlardır:

10.1. IMEI Onarımı ve Yenileme

IMEI kaybı veya bozulması, Android güvenlik dosyaları ile ilgili en yaygın sorundur. Çözüm için:

- İlgili platformun güvenlik dosyalarının yedeğinin alınması

- Hex editör veya özel araçlarla NVRAM/EFS/ModemSt düzenlenmesi

- Yedek dosyaların geri yüklenmesi

- IMEI yenileme araçlarının kullanılması (Chimera, Octoplus, UMT vb.)

10.2. Yazılım Sonrası Güvenlik Dosyası Kurtarma

Yazılım güncellemesi veya yenilemesi sonrası güvenlik dosyalarının kaybolması durumunda:

- Yazılım öncesi alınan yedeğin geri yüklenmesi

- Fabrika yazılımı içindeki orijinal güvenlik dosyalarının çıkarılması

- Benzer modelden alınan yedeğin adaptasyonu (dikkatli olunmalı)

10.3. Ağ Bağlantısı Sorunları

Baseband veya ağ bağlantısı sorunlarında:

- ModemSt/FSG/EFS bölümlerinin kontrol edilmesi

- Modem firmware’in yeniden yüklenmesi

- Ağ yapılandırma dosyalarının onarılması

10.4. Güvenlik Dosyası Yedekleme Stratejileri

Profesyonel teknik servisler için önerilen yedekleme stratejisi:

- Her işlem öncesi tam güvenlik dosyası yedeği alınması

- Yedeklerin şifrelenmiş olarak saklanması

- Çeşitli platformlar için standart yedekleme prosedürlerinin oluşturulması

- Düzenli yedekleme arşivinin tutulması

11. Sonuç ve Öneriler

Android güvenlik dosyaları, modern akıllı telefonların vazgeçilmez bir parçasıdır ve teknik servis uzmanları için derin bir bilgi birikimi gerektirir. Bu makalede MediaTek, Qualcomm, Samsung, SPD, Kirin ve OPPO platformlarındaki güvenlik dosyalarını detaylı bir şekilde inceledik. Her platformun kendine özgü yapısı ve terminolojisi olsa da, temel prensipler benzerdir.

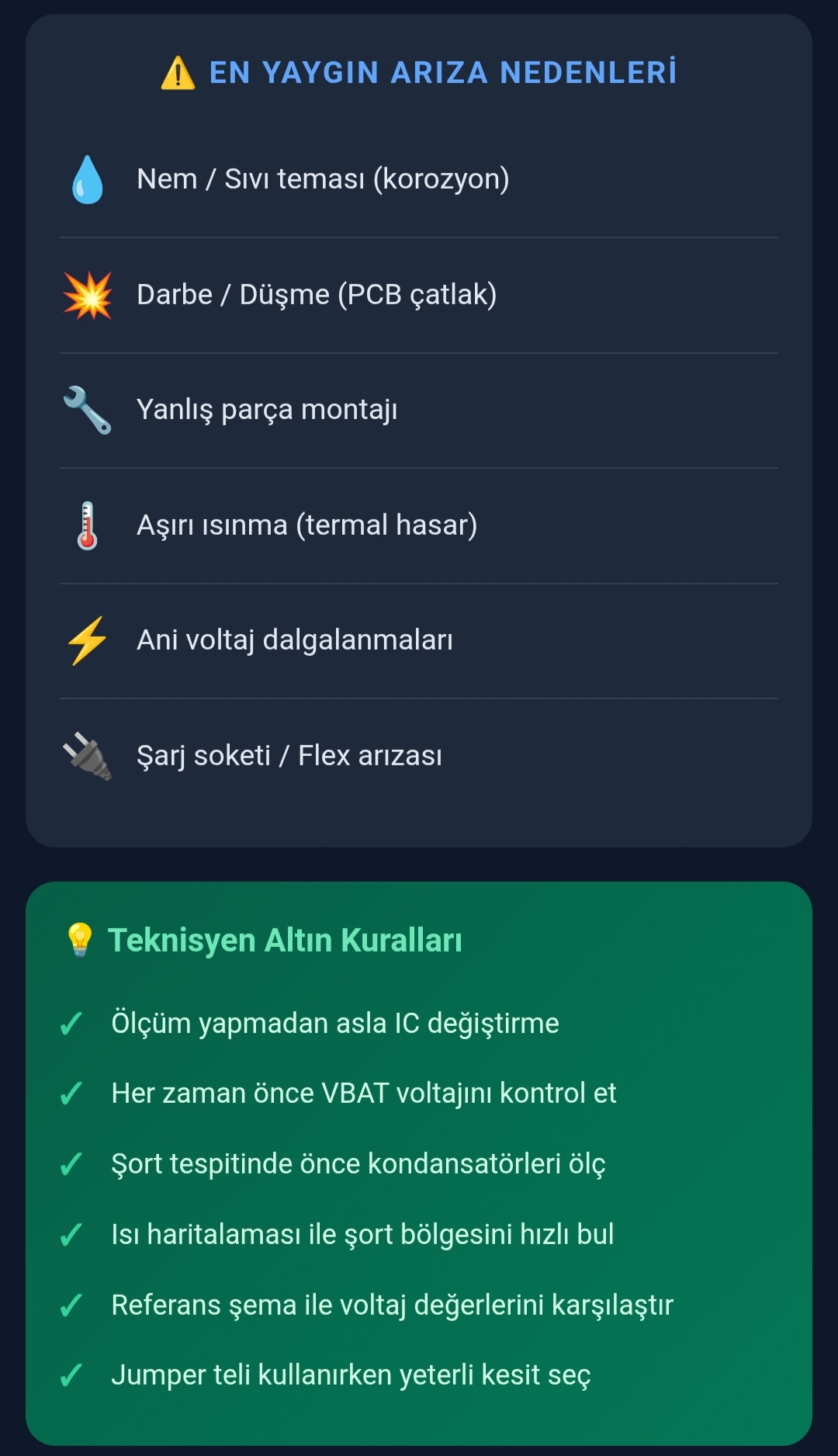

Teknik servis uzmanları için en önemli noktalar:

- Android güvenlik dosyaları hakkında sürekli güncel bilgi sahibi olunması

- Her işlem öncesi mutlaka yedekleme yapılması

- Platforma özgü araç ve yöntemlerin doğru kullanılması

- Güvenilir ve test edilmiş kaynaklardan bilgi edinilmesi

- Yasal sınırlar içinde çalışılması ve kullanıcı gizliliğine saygı gösterilmesi

Android güvenlik dosyaları konusundaki bilgi birikiminizi artırmak ve profesyonel teknik servis eğitimi almak için www.ceptelefonutamirkursu.com adresini ziyaret edebilirsiniz. Bu platform, cep telefonu tamir teknisyenleri için kapsamlı eğitim materyalleri ve güncel teknik bilgiler sunmaktadır.

Kaynakça ve Referanslar

Bu makaledeki teknik bilgiler, aşağıdaki kaynaklardan derlenmiştir:

- www.ceptelefonutamirkursu.com – Cep telefonu tamir kursu ve teknik servis eğitim kaynakları

- Repair IMEI Number eMMC UFS Security Partition Training – Eloy Gaspar teknik eğitim videosu

- Hovatek Forum – Oppo MTK Secure Boot DA Files

- XDA Developers – USB Flashing Drivers Collection